美国最大燃油管道遭网络攻击,多州进入紧急状态(组图)

当地时间5月9日,在美国最大燃油管道遭遇勒索软件攻击后,美国政府启动紧急法。

遭到攻击的美国殖民管道(Colonial Pipeline)公司每天输送250万桶汽油、柴油及航空燃油和其他精炼产品,其运送量占美国东海岸供应量的45%。

上周五(5月7日),殖民管道公司在遭遇一个网络犯罪团伙攻击后中断网络运营,目前该公司仍在试图恢复服务。

美国政府宣布进入紧急状态后,使得燃油可以通过道路进行运输。

殖民管道(Colonial Pipeline)公司每天输送250万桶汽油、柴油及航空燃油,其运送量占美国东海岸供应量的45%。

目前美国共有18州获得临时工作时间豁免,以运输汽油、柴油、航空燃料和其他精炼石油产品。

这18个州分别是阿拉巴马、阿肯色、哥伦比亚特区、特拉华、佛罗里达、乔治亚、肯塔基、路易斯安那、马里兰、密西西比、新泽西、纽约、北卡罗来纳、宾夕法尼亚、南卡罗来纳、田纳西、得克萨斯与弗吉尼亚。

专家称,燃油价格可能会在10日上涨2-3%,但如果这种情况持续更长时间,将会带来比目前严重得多的影响。

独立石油市场分析师夏尔马(Gaurav Sharma)向BBC表示,目前还有许多燃油滞留在得克萨斯州的炼油厂。

“如果他们在周二之前不能解决问题,他们将面临大麻烦,”夏尔马说。“最先受影响的地区将是亚特兰大(Atlanta)和田纳西(Tennessee),之后多米诺效应将延伸至纽约。”

他表示,目前美国消费者正在重返道路,美国经济也在试图走出新冠疫情带来的阴影,面对美国正在下降的库存,和正在上升的需求(尤其是对汽车燃油的需求),石油期货交易员们目前正“争先恐后地”满足市场需求。

夏尔马警告称,虽然由美国交通部发出的此次临时豁免使得石油产品可以用油车最远运送至纽约,但这远远不及遭到攻击的输油管道的运送量。

已有多个消息源确认,进行此次勒索软件攻击的网络犯罪团伙名叫“黑暗面”(DarkSide)。他们于5月6日渗透进入殖民管道的网络,取走了近100GB的数据并提出赎金要求。

获取这些数据后,这些黑客将数据锁定在一些电脑及服务器上,要求在周五得到赎金。如果没有收到赎金,他们威胁将会把这些数据泄漏到互联网上。

殖民管道公司称,他们目前正与执法部门、网络安全专家及美国能源部合作,试图恢复服务。

该公司于9日晚间表示,尽管目前仍有四条主要管线仍处于离线状态,但一些位于终端与支付点之间的小型管线目前已恢复运作。

“在得知攻击发生后,殖民管道立即主动将一些系统下线,以遏制面临的威胁。这些行动使得所有管道运作临时中止,并对我们的一些IT系统造成了影响,我们目前正在积极恢复这些系统,”殖民管道表示。

“我们正在恢复其他小型管线的服务,并只有在我们认为安全、且完全符合所有联邦规定允许的情况下,才会全面恢复线上系统。”

殖民管道公司每天输送250万桶汽油、柴油及航空燃油

企业性运作的勒索软件团伙

虽然“黑暗面”并非这一领域的最大团伙,但这起事件凸显了勒索软件不止威胁商业领域,其对关键国家级工业基础设施构成的风险也正与日俱增。

同时,这也标志着一种隐秘而有害的IT犯罪生态系统的兴起,这一系统价值数亿美元,且是网络安全行业此前可能从未见过的一种存在。

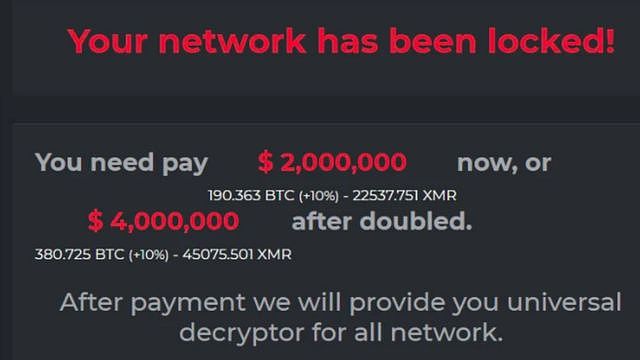

“黑暗面”的受害者们会在电脑屏幕上看到一封通知,还会收到一个信息包,告诉他们,他们的电脑与服务器已被加密。

这个团伙会列出所有已被偷窃的数据的类型,并发送一个“私人泄露页面”网址给受害者们,在那个页面上,被盗窃的数据均已被上传,只等如果被勒索的公司或组织不在最终期限前付款,这些信息将会被自动发布。

“黑暗面”还告诉受害者,他们会提供自己已经获得这些数据的证据,且已准备好将它们从受害者的网络中删除。

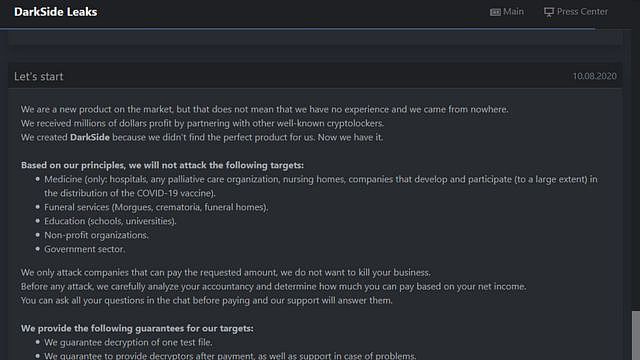

总部设立在伦敦的网络安全公司“数字阴影”(Digital Shadows)追踪全球多个网络犯罪集团,从而帮助企业控制他们在网络上的曝光。根据这所公司提供的信息,“黑暗面”以企业的方式运作。

该团伙开发出用于加密及窃取数据的软件,之后对“下线”进行培训,这些下线会收到一份工具包,其中包括该组织开发的软件、一份索取赎金的邮件模板,以及教他们实施攻击的教程。

每次成功实施网络攻击后,这些下线网络犯罪者都会从赎金中拿出一定比例的收入,支付给“黑暗面”。

今年3月,“黑暗面”推出了一款新型软件,可以比以前更快对数据进行加密。该组织举行了一场记者会,邀请记者进行采访。

他们甚至在暗网上拥有一个网站,在那里详细地吹嘘其所为,列出他们攻击过的所有公司,偷走的内容,以及一个“道德”页面,在上面列出了他们不会攻击的组织名称。

他们还与“访问权限中间商”们合作。“访问权限中间商”是一类邪恶的黑客,他们在不同服务系统上努力收集尽可能多的工作用户账号登录信息。

这些中间商们并没有入侵这些账号,提醒用户或服务提供商,他们会把这些用户名和密码放在一旁,然后把它们卖给出价最高的人,通常这些人是希望利用这些信息实施更大规模犯罪的网络犯罪团伙。

受害者计算机屏幕上出现的“黑暗面”(DarkSide)勒索软件通知示例。

这次攻击是如何发生的?

数字阴影公司认为,殖民管道公司遭遇的攻击是因为新冠全球大流行引起的。受疫情影响,越来越多的工程师在家中远程进入控制系统,操作管道网。

数字阴影共同创建者、首席创新官詹姆士·查贝尔(James Chappell)认为,“黑暗面”购买了TeamViewer及微软远程桌面(Microsoft Remote Desktop)等远程控制软件相关的用户登录信息。

他表示,在“Shodan”等搜索引擎上,任何人都可以查找连接互联网的计算机的登录门户,然后抱着“试一试”心理的黑客们只需要一直“试用”用户名和密码,直到他们发现可以突破的组合。

“我们看到现在出现许多受害者,这是一个严重的大问题,”查贝尔说。

“黑暗面”在暗网上拥有一个网站,在那里详细地吹嘘其所为,列出他们攻击过的所有公司,偷走的内容,以及一个“道德”页面,在上面列出了他们不会攻击的组织名称。

“每天都有新的受害者出现。有相当数目的小企业正在成为这种模式的受害者,这正在成为一个事关全球经济的大问题。”

查贝尔还表示,数字阴影公司研究显示,从这个网络犯罪团伙试图避免攻击独联体国家(Commonwealth of Independent States)企业的表现来看,这个团伙可能位于俄语国家。独联体国家包括俄罗斯、乌克兰、白罗斯(白俄罗斯)、格鲁吉亚、亚美尼亚、摩尔多瓦、阿塞拜疆、哈萨克斯坦、吉尔吉斯斯坦、塔吉克斯坦、土库曼斯坦及乌兹别克斯坦。

+61

+61 +86

+86 +886

+886 +852

+852 +853

+853 +64

+64